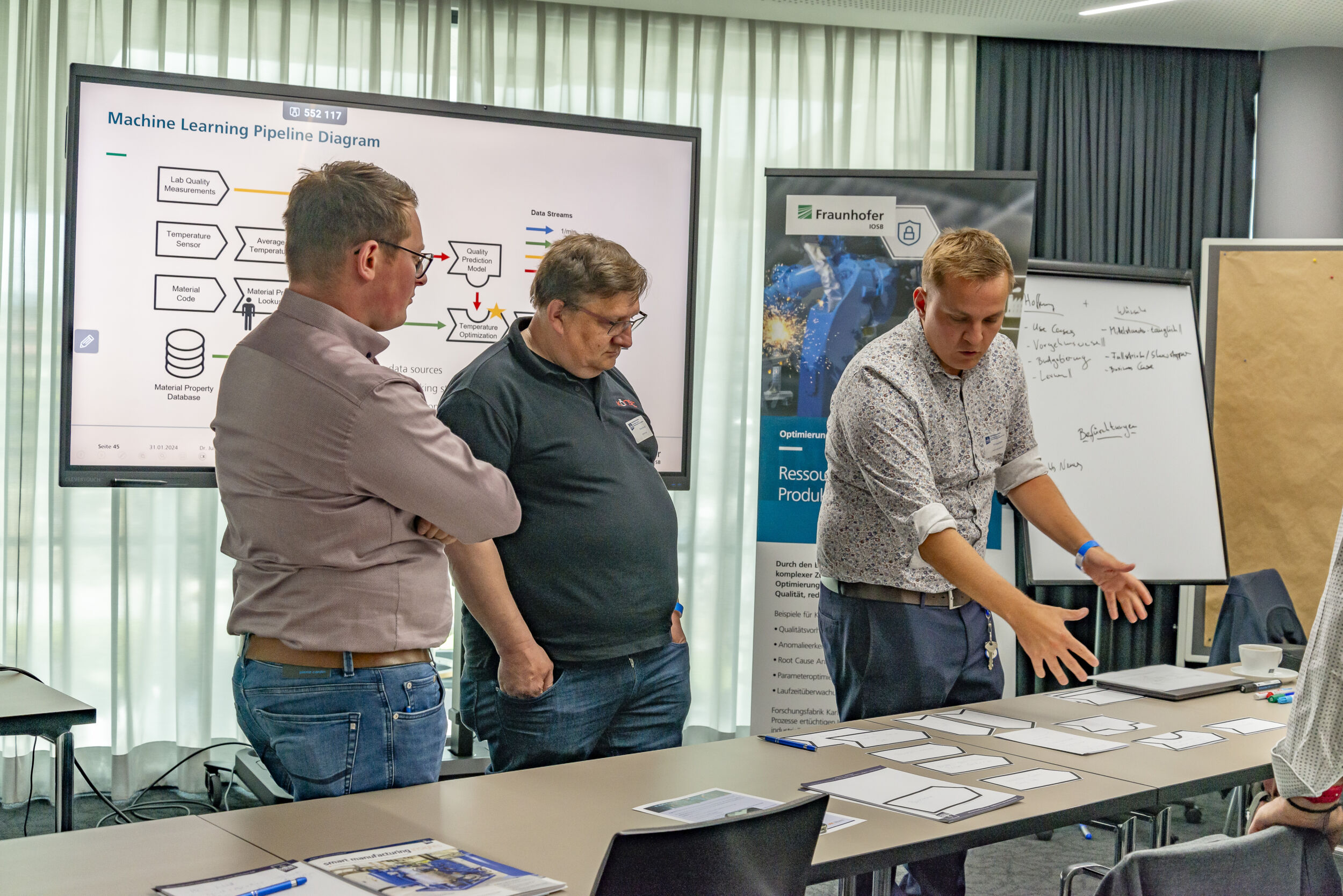

Stuxnet war ein Meilenstein, der die Welt und die Wahrnehmung kriegerischer und krimineller Aktivitäten im Cyberspace verändert hat. Das auf Produkte der Siemens-Simatic-Familie und Step-7-SPS-Projekte mit speziellen Eigenschaften fokussierte Schadprogramm war der erste öffentlich dokumentierte gezielte Rootkit-Angriff auf industrielle Anlagen. Es entfaltete seine Schadwirkung in vier Stufen auf verschiedenen Ebenen (Bild 2). Anstelle eines direkten Angriffsversuchs auf Steuerungen hatten die Urheber von Stuxnet die allgegenwärtigen Windows-PCs als schwächstes Glied in der Kette und prädestiniertes erstes Einfallstor ausgemacht. So nutzte die Malware einen aggressiven Mix von Mechanismen und gleich vier vormals unbekannte in mehreren Generationen von Windows vorhandene Schwachstellen, um sich über Netzwerke und USB-Medien sowohl auf vernetzten als auch nicht vernetzten PCs zu verbreiten und diese zu infizieren. Dabei eingeschleppte Treiber waren mit geraubten privaten digitalen Schlüsseln signiert und erregten auf den Systemen durch diese als vertrauenswürdig eingestuften Zertifikate keinen Verdacht. Im zweiten Schritt suchte Stuxnet auf infizierten PCs nach geeigneten Installationen von Engineering oder Visualisierungs-Software und manipulierte die darin vorgefundenen Datenbanken und Projekte, um seine weitere Verbreitung und Persistenz auf dem PC zu sichern sowie Steuerungen als potentielle Ziele für Stufe 3 auszuspähen. Ferner manipulierte er eine zentrale, für die Kommunikation zwischen Simatic-Manager und projektierten S7-Steuerungen zuständige Software-Bibliothek, um seine Machenschaften vor deren Anwendern trickreich zu verbergen. Erst nach diesen Vorbereitungen und gezielt nur in Projekte mit ganz spezifischen Eigenschaften schleuste Stuxnet dann in Stufe 3 seinen eigentlichen und ausgesprochen raffinierten Schadcode in die Steuerungen ein, mit dem Ziel der Störung von Prozessen und letztlich der Zerstörung der betroffenen Anlagen. Über seine vierte und letzte Wirkstufe versuchte Stuxnet von infizierten PCs aus, Kontakt zu mehreren Command&Control-Servern im Internet aufzunehmen, um ausgespähte Informationen abzuliefern, Updates zu empfangen und neue Instruktionen auszuführen. Dies verlieh dem Spionage- und Sabotage-Potential des Wurms eine zusätzliche Dynamik. Durch seine Verbreitungsmechanismen konnten diese Effekte mittelbar auch auf Systeme ausstrahlen, die selbst über keine Netzwerk- oder gar Internet-Verbindung verfügen. Analysen, Prognosen und Gegenwart Viele zwischenzeitlich bekannte Indizien sprechen für die Vermutung, dass Stuxnet das iranische Nuklearprogramm treffen sollte und insbesondere eine dortige Anlage zur Urananreicherung auch erfolgreich getroffen hat. Ob die bis heute unbekannten Autoren des Wurms gezielt nur diesen oder (auch) andere Zwecke verfolgt haben, ist allerdings nicht erwiesen. Besorgnis erregte indes vor allem dies: Das Angriffsmuster und seine Basistechniken sind absolut generisch und in der Lage, letztlich beliebigen Schadcode in eine Vielzahl von gängigen Steuerungsmodellen – prinzipiell auch anderer Hersteller – einzubringen. Praktisch alle Industrial-Security-Experten hielten und halten daher eine Proliferation Stuxnet-artiger Cyberwaffen und Attacken durch Nachahmer mit Mutationen der Malware auf vielfältige andere Ziele für sehr wahrscheinlich. Die einzig gute Nachricht: Diese Welle erwarteter Angriffe ist bislang ausgeblieben. In bisher nur einem einzigen weiteren Fall wurde im September 2011 neue Schadsoftware entdeckt, die mit den Mechanismen und dem Programmcode von Stuxnet verwandt zu sein scheint: der Trojaner \’Duqu\‘, so benannt nach dem Namens-Präfix \’~DQ\‘ der von ihm generierten Dateien. Duqu & das Tilded Framework Analysen an der Universität Budapest und in den Laboren von Symantec und F-Secure ergaben eine große Ähnlichkeit im Code von Stuxnet und Duqu. Allerdings enthält Duqu keinerlei Schadcode mit direktem Bezug zu industriellen Steuerungssystemen. Er scheint einem ganz anderen Zweck, nämlich der Spionage zu dienen, dies aber möglicherweise zur Vorbereitung eines weiteren Stuxnet-artigen Angriffs. Duqu verbreitet sich anders als Stuxnet auch nicht aktiv selbst, sondern wurde offenbar sehr gezielt, insbesondere durch E-Mail-Anhänge mit infizierten Office-Dokumenten, in eine beschränkte Anzahl von Organisationen eingeschleust. Wiederum wurde dabei eine noch unveröffentlichte Schwachstelle im Kernel von Windows als Einfallstor genutzt und ein mit gestohlenem Schlüssel signierter Treiber verwendet. Der Trojaner suchte Kontakt zu Command&Control-Servern in mehreren Ländern. Er konnte über diese wohl auch instruiert werden, sich über lokale Netzlaufwerke auf weitere Systeme zu verbreiten, die dann peer-to-peer den ursprünglichen Infektionsherd wie einen Proxy als Rückkanal nutzen. Infektionen mit Duqu wurden in mindestens acht Ländern, u.a. bei Herstellern und Betreibern von industriellen Steuerungssystemen entdeckt. Die dabei gefundenen Varianten wurden auf eine Entstehungszeit zwischen November 2010 und Oktober 2011 datiert. Symantec kam zu dem Schluss, dass die Autoren von Duqu dieselben waren wie die von Stuxnet oder jedenfalls Zugang zum selben Quellcode gehabt haben müssen. Aktuelle Analysen des Kaspersky Lab sprechen für einen noch umfassenderen Zusammenhang zwischen den beiden Schädlingen. Danach entspringen beide mit ziemlicher Sicherheit der gleichen als Baukasten genutzten Code-Basis. Aufgrund der Vorliebe ihrer unbekannten Schöpfer für Dateinamen, die mit \’~d\‘ beginnen, taufte Kaspersky dieses Framework auf den Namen #Tilded#. Es soll neben Stuxnet und Duqu Grundlage von mindestens drei weiteren identifizierten Schadprogrammen sein. Seine Entwicklungsgeschichte (Bild 3) reicht vermutlich bis Ende 2007 zurück und hält mit einer Phase besonders signifikanten Fortschritts im zweiten Halbjahr 2010 bis heute an, was weitere Abkömmlinge erwarten lässt. \’Malware-for-Dummies\‘-Baukästen Exploits, wie die von Stuxnet und Duqu verwendeten, sind Programme oder modulare Programmteile, die eine Sicherheitslücke ausnutzen und so einen Angriff ermöglichen. Schon früh wurde von Stuxnet-Experten wie Ralph Langner auf die absehbare Gefahr hingewiesen, dass solche Exploits in für jedermann per Internet zugänglichen Malware-Baukästen bereitgestellt werden würden, sodass auch Personen ohne umfangreiches Insider-Wissen diese für Angriffe nutzen können. Tatsächlich gibt es für mindestens drei der von Stuxnet genutzten Windows-Schwachstellen bereits sogenannte Exploit-Module im offenen Metasploit Framework (www.metasploit.com), das zwar als Baukasten für legitime Penetrationstests gedacht ist, aber natürlich auch zu weniger wohlwollenden Zwecken missbraucht werden kann. Auch das kommerzielle Penetration Testing Framework Canvas der Firma Immunity enthält solche Exploit-Module. Darüber hinaus wird sogar ein spezielles Scada+ Paket mit Exploits für öffentlich bekannte Schwachstellen von Scada-Produkten dazu angeboten. Ein trauriger Höhepunkt der bisherigen Entwicklung sind kürzlich auf der Twitter erschienene Angebote zum Kauf von Scada-Exploits. Die aktuelle Situation erinnert damit an den bösen Witz vom Mann, der vom Hochhaus springt und nach den ersten 20 Stockwerken feststellt, bislang sei ja noch alles gut gegangen. Jeder weiß, wie schlecht die Extrapolation dieser Erfahrung funktioniert und noch ist Zeit, ein Sprungtuch aufzuspannen. Wirksame Vorbeugungsmaßnahmen

Zur Lage der Cyber-Sicherheit: Post-Stuxnet Industrial Security – Update 2012

-

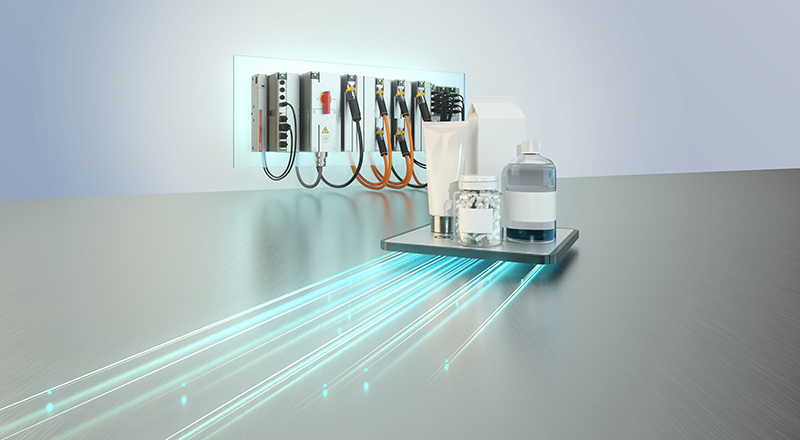

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt Kosten – für innovative Lösungen und nachhaltige Produktionsprozesse.

-

Messevorschau Sensor+Test 2026

Starkes Rahmenprogramm auf dem Branchentreffpunkt

Die Sensor+Test 2026 bietet ein umfassendes Rahmenprogramm mit Fachforen und Kongressen. Besucher erhalten Einblicke in Innovationen der Messtechnik Branche.

-

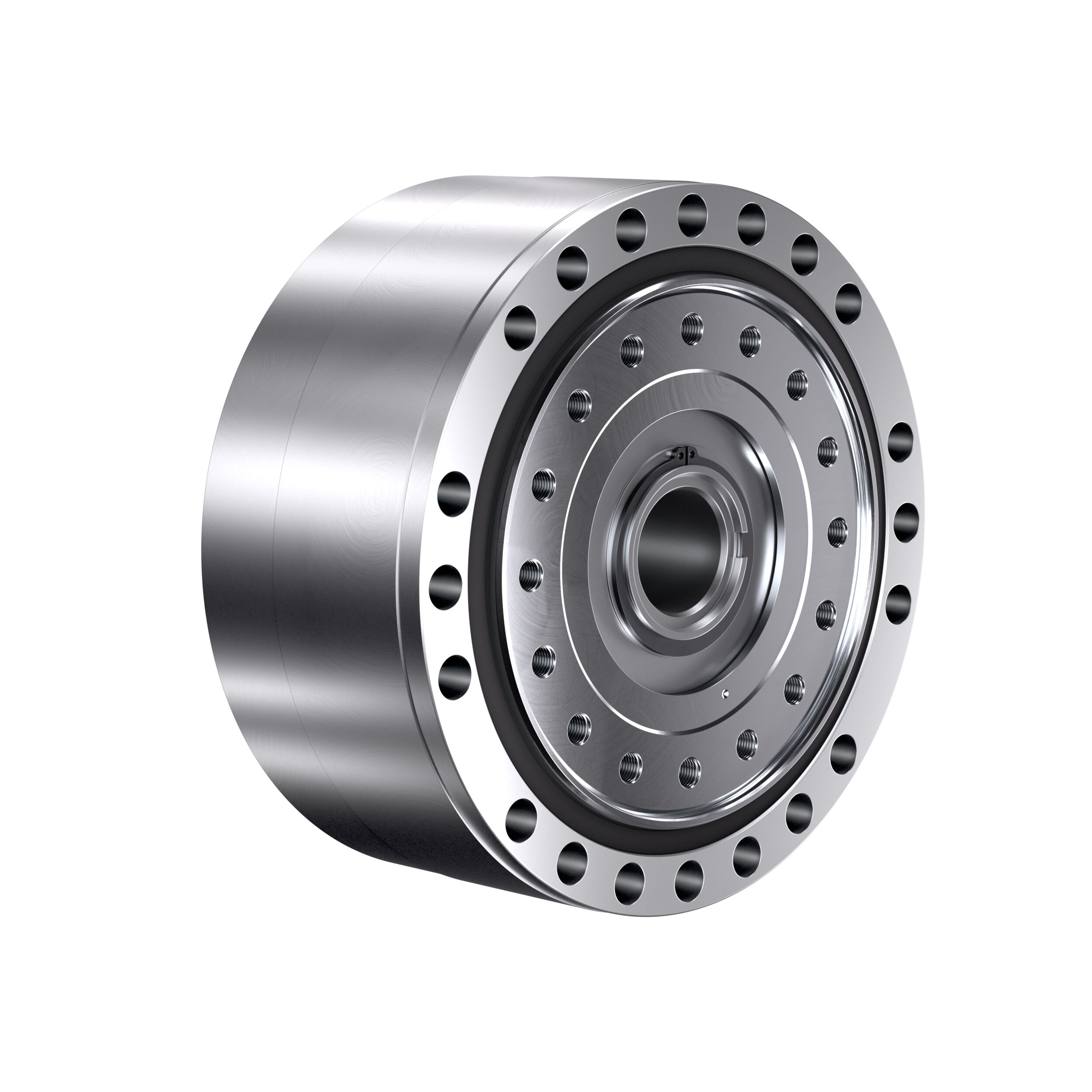

Sensorbasierte Echtzeitüberwachung des Schmierungszustands

Das Lager wird zum Sensor

Lagerschäden werden mit klassischer Sensortechnologie typischerweise erst in einem bereits fortgeschrittenen Stadium erkannt, etwa durch die Analyse von Schwingungen infolge von Verschleiß und Materialverlust. Dadurch lassen sich Ausfälle…

-

Nachgefragt: Wie weit die Industrie bei Umsetzung, Security und Compliance ist – Teil 1

Maschinenverordnung 2027: Die Zeit läuft

Der Countdown läuft: Am 20. Januar 2027 wird die EU-Maschinenverordnung 2023/1230 verbindlich. Doch wie weit ist die Industrie bei der Umsetzung? Das SPS-MAGAZIN hat bei Herstellern, Safety-Spezialisten und…

-

Platzsparende Antriebstechnik für die Verpackungsindustrie

Effizient, robust und kompakt

In der Lebensmittel- und Getränkeproduktion ist der Platz meist begrenzt. Daher ist bei der Installation von Förderanlagen oft ein kompaktes Design gefragt. Der schwedische Maschinenbauer Fredriksons nutzt die…

-

Assistenz für reproduzierbare Fertigungsschritte

Digitale Ordnung statt Papierstapel

Auch wenn viele Produktionen hochautomatisiert sind, spielt sich ein entscheidender Teil der Wertschöpfung…

-

Anzeige

Vorsprung im Packaging

Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt…

-

Cobots bringen mehr Effizienz in die EMS-Fertigung

Bestückung neu gedacht

Mit Cobots lassen sich auch komplizierte Prozesse teilautomatisieren, etwa die Bestückung von Leiterplatten…

-

Neue Ansätze und Geschäftsmodelle für zirkuläre Fluidtechnik

Mehr als nur nachhaltig

> Neue Ansätze & Geschäftsmodelle für zirkuläre Fluidtechnik. Bürkert unterstützt Transformationsprozess mit Lösungen…

-

Rovema macht mit ctrlX Automation seine Maschinen zukunftssicher

Technologisch flexibel und strategisch unabhängig

Automatisierung bedeutet heute mehr als präzise Bewegungsabläufe. Um zukunftsfähige Maschinen zu entwickeln und…

-

Kompakte S7-Steuerung mit Touchpanel

Die Jedermanns-SPS

Kompakte Panel-SPS-Lösungen mit integrierter Steuerung und I/Os ermöglichen den wirtschaftlichen Ersatz klassischer Handbedienelemente,…

-

Webbasiertes Engineering-Tool als Designer für die schaltschranklose Automatisierung

„Wir vereinfachen die Umsetzung drastisch“

Der neue MX-System Designer von Beckhoff ermöglicht strukturierte und technisch validierte elektrische Auslegung…

-

Integrierte Kompaktantriebe ermöglichen schaltschranklose Maschinen

Es geht auch ohne Einspeisemodul

Dezentrale Servomotoren kommen häufig bei räumlich verteilten Einzelachsen zum Einsatz. Die im Motor…

-

Über 200 Artikel

Bedienen und Signalisieren

Mit einem umfangreichen Systembaukasten präsentiert Phoenix Contact neue Lösungen für das Bedienen und…

-

Für Ex-Bereiche

Magnetfreier IE6-Motor

ABB bietet einen IE6 Hyper-Efficiency-Motor anbietet, der nach Atex- und IECEx-Anforderungen für den…

-

Für Rechenzentren

Direct-to-Chip-Flüssigkühlung

Der steigende Einsatz von Künstlicher Intelligenz (KI), High-Performance-Computing (HPC) und beschleunigten Workloads führt…

-

Hohe Untersetzungen und Präzision

Kombinationsgetriebe

Dunkermotoren stellt mit den neuen WG-Kombinationsgetrieben eine wirtschaftliche Lösung für Anwendungen vor, die…

-

Erfassung analoger Signale

Analoges Mixmodul

Das analoge Mixmodul AM 821 aus der S?Dias?Serie von Sigmatek kombiniert acht analoge…

-

Was wurde eigentlich aus …

SafetyBridge Technology von Phoenix Contact?

In der Titelstory des SPS-MAGAZINs 5/2016 ging es unter dem Titel: ‚Die SafetyBridge…

-

Antriebselektronik für Schleif- und Abrichtprozesse

Die Drive Controller aus der SD4x-Serie von Sieb & Meyer sind speziell für…

-

Dekarbonisierung der Prozesse häufig noch zu teuer

Die Studie zeigt, dass fast zwei Drittel der Vertreter aus dem Industriesektor (65%)…

-

Hybride Steckverbinder mit 100Mbit/s Ethernet

Mit dem B23-Steckverbinder präsentiert Binder eine neue Generation hybrider Steckverbinder für die industrielle…

-

60% erleben mindestens einen Cyberangriff pro Jahr

TXOne Networks hat seinen Annual OT/ICS Cybersecurity Report 2026 veröffentlicht.

-

Embedded-PC für Edge Computing

Der Embedded-PC DX-1300 von Spectra wurde entwickelt um den steigenden Bedarf an Echtzeitdatenverarbeitung…

-

Einsatz des digitalen Zwillings steigt

Das Industrie-4.0-Barometer von MHP und der LMU zeigt: Industrieunternehmen setzen immer mehr Industrie-4.0-Technologien…

das könnte sie auch interessieren

-

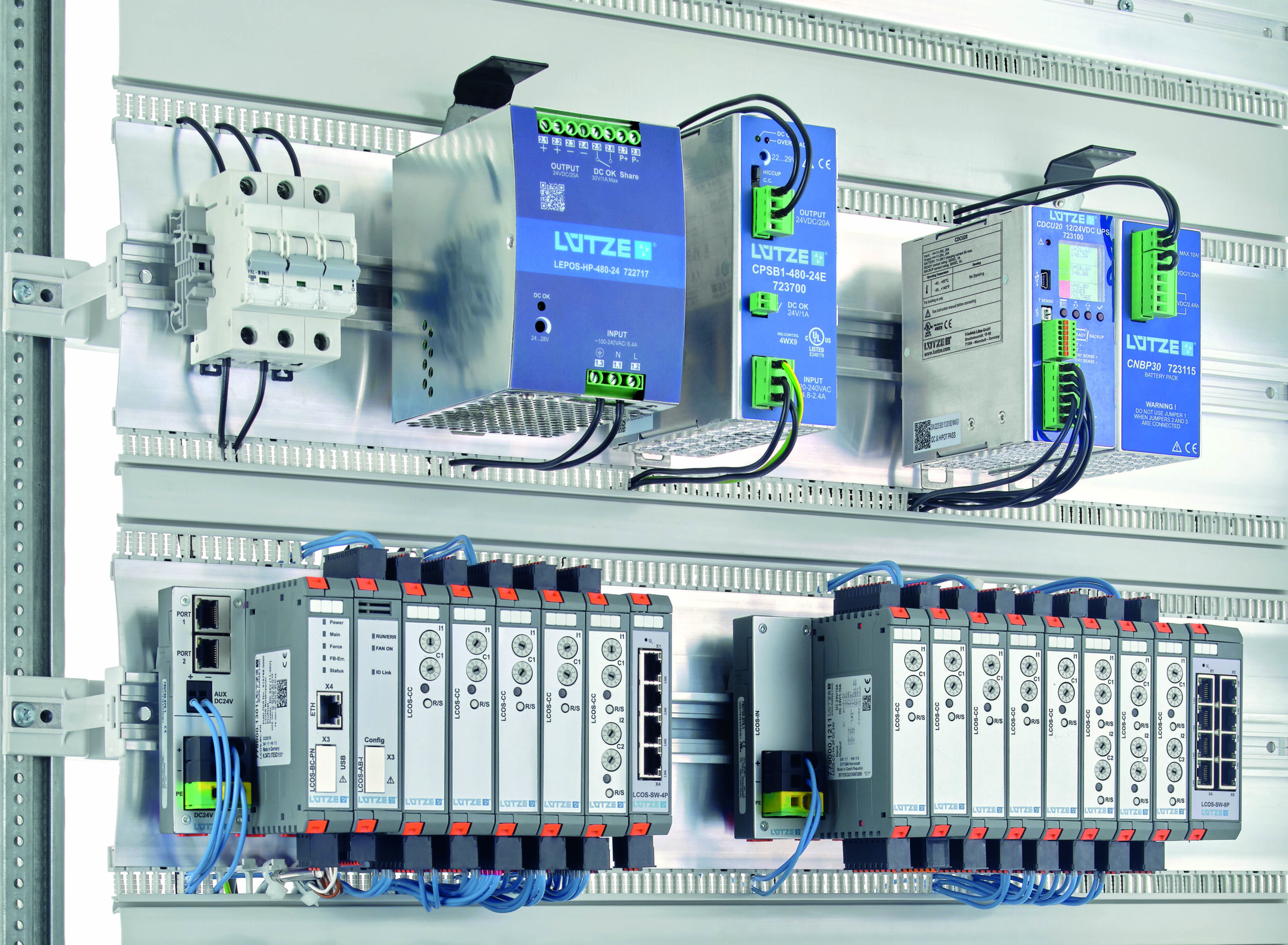

Leistungsfähige Netzgeräte mit intelligenter Lastüberwachung

Der Mix macht’s

-

Automatisierung für mobile Roboter in der Produktion

Smarter Transport für beengte Umgebungen

-

Zuverlässige Messtechnik für die Desinfektion

Sauberes Trinkwasser