Middleware-Plattformen, die SPSen, CNC-Systeme, OPC-UA-Server, MES-, ERP- oder Cloud-Anwendungen verbinden, sind heute ein zentraler Bestandteil moderner Architekturen. Die Wahl des Deployment-Modells ist dabei keine reine Installationsfrage. Sie beeinflusst Zuständigkeiten zwischen IT und OT, Cybersecurity-Strategien, Lifecycle-Management sowie die Einbindung in unternehmensweite IT-Standards. Ob Windows-System, containerisierte Umgebung wie Docker oder dediziertes Hardware-Gateway – die Entscheidung ergibt sich häufig aus einer Kombination strategischer Zielsetzungen, sicherheitsrelevanter Rahmenbedingungen und historisch gewachsener Systemlandschaften.

Heterogene IT/OTArchitekturen als Realität

In der industriellen Praxis existiert selten eine homogene Infrastruktur. Innerhalb eines Unternehmens können unterschiedliche Systeme und Reifegrade aufeinandertreffen. Während in der Produktion häufig Windows-basierte Systeme dominieren, setzen zentrale IT-Abteilungen zunehmend auf Linux-Server, Virtualisierung und Container- und Orchestrierungsumgebungen wie Docker und Kubernetes. Hinzu kommen eigenständige Edge-Geräte oder vorinstallierte Hardware-Lösungen in Maschinen und abgegrenzten Produktionsbereichen. Diese strukturelle Vielfalt ist das Ergebnis unterschiedlicher Modernisierungszyklen, standortspezifischer Anforderungen und regionaler IT-Strategien. In global agierenden Unternehmen kann Werk A bereits vollständig containerisiert arbeiten, während Werk B noch klassische Windows-Server betreibt und ein Retrofit-Projekt parallel auf eine autarke Hardware-Appliance setzt. Die Realität industrieller Digitalisierung ist daher nicht Windows oder Docker, sondern eine parallele Koexistenz verschiedener Betriebsmodelle. Eine Integrationsplattform muss diese Vielfalt abbilden können, statt sie zu vereinfachen oder zu ignorieren.

Strukturelle Folgen heterogener Deployment-Modelle

Die Koexistenz unterschiedlicher Betriebsmodelle bleibt nicht ohne Auswirkungen. Wenn Integrationslösungen an die Erfordernisse des jeweiligen Standortes angepasst werden, entstehen innerhalb eines Unternehmens unterschiedliche technische Ausprägungen für funktional vergleichbare Aufgaben. Das Ergebnis ist die Fragmentierung der Integrationsarchitektur. Ein Standort baut auf einer etablierten Windows-Umgebung auf, ein anderer orientiert sich an containerisierten IT-Vorgaben, während in Retrofit-Szenarien eigenständige Hardware-Lösungen bevorzugt werden, um sich nahtlos in bestehende Maschinenstrukturen einzufügen. IO-Link hat deutlich mehr zu bieten als die bekannten Vorzüge. Dieser Fachartikel zeigt mit Beispielen aus der Praxis, wie Anwender sämtliche Vorteile der digitalen Schnittstelle nutzen. Das funktioniert ohne grossen Trainingsaufwand: Selbst Einsteiger ohne Vorkenntnisse können dank kostenfreiem Baumer How-to-Tutorial IO-Link Geräte schon nach 80 Minuten in die SPS integrieren. ‣ weiterlesen

Mehr Speed mit IO-Link: 5 Praxistipps für Ingenieure

Wie Anwender das volle Potenzial smarter Sensoren ausschöpfen

So entstehen parallele Integrationsstrukturen innerhalb desselben Unternehmens. Obwohl sie ähnliche Aufgaben erfüllen – etwa das Bereitstellen von Steuerungsdaten via OPC UA oder die Anbindung an Cloud-Systeme über MQTT – unterscheiden sie sich in Konfigurationslogik, Administrationsprozessen und Sicherheitsmechanismen. Mit jeder zusätzlichen Variante steigt die Komplexität im Lifecycle-Management. Update-Strategien, Monitoring, Backup-Prozesse oder Zertifikatsverwaltung müssen jeweils separat betrachtet werden. Auch Zuständigkeiten zwischen IT und OT können je nach Standort variieren. Langfristig erschwert diese Vielfalt eine unternehmensweite Standardisierung. Sicherheitsrichtlinien, Governance-Vorgaben oder Skalierungsstrategien lassen sich nur mit erhöhtem Abstimmungsaufwand konsistent umsetzen.

Flexibilität als strategischer Vorteil

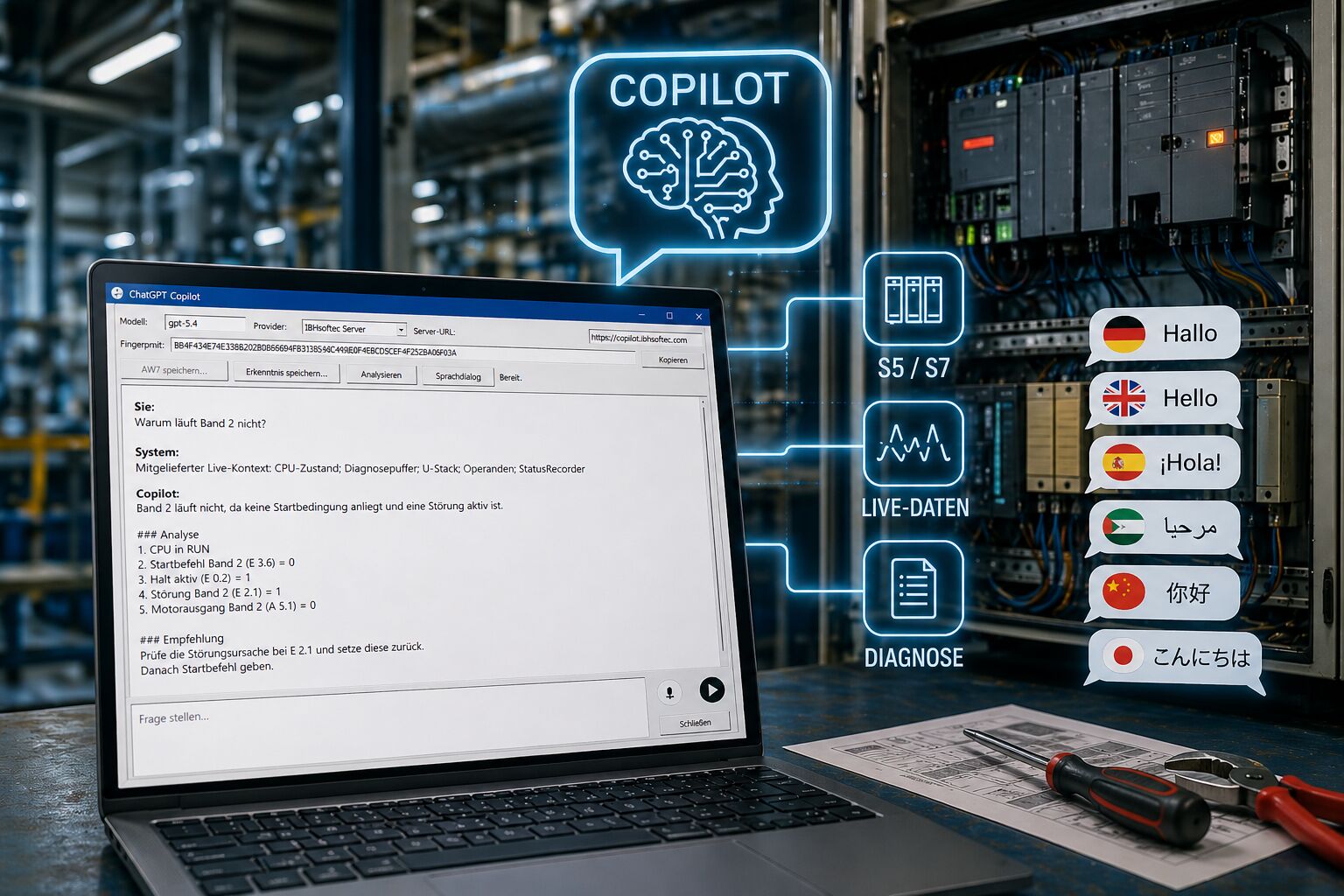

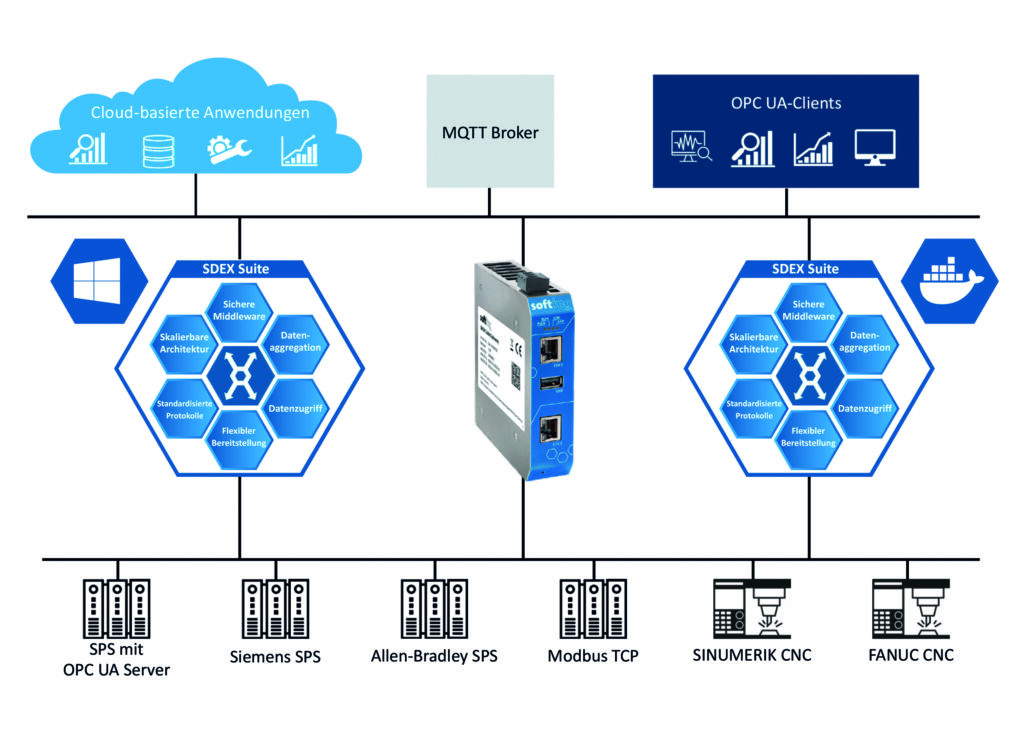

Wenn Unterschiede vor allem durch bestehende Infrastrukturen entstehen, liegt die Lösung nicht in einer vollständigen Vereinheitlichung aller Standorte, sondern in einer einheitlichen Integrationsplattform. Genau hier setzt die SDEX Suite von Softing Industrial an. Sie verbindet Steuerungen führender Hersteller, wie z.B. Siemens (Simatic und Sinumerik), Fanuc CNC und Allen-Bradley (ControlLogix), sicher über standardisierte Protokolle wie OPC UA und MQTT mit den Applikationen auf der IT-Ebene, ohne Eingriff in die Steuerungsprogramme. Neben der reinen Konnektivität ermöglicht sie die strukturierte Aggregation und Bereitstellung von Daten für MES-, ERP- oder Cloud-Systeme. Sicherheitsfunktionen wie verschlüsselte Kommunikation, zentrales Zertifikatsmanagement und definierte Zugriffskontrollen sind integraler Bestandteil der Plattform.

Der entscheidende Punkt: Die SDEX Suite bietet denselben Funktionsumfang, unabhängig davon, ob sie unter Windows, containerisiert in einer Linux-/Docker-Umgebung oder als Hardware-Gateway im Schaltschrank betrieben wird. Integrationsmechanismen, Sicherheitsfunktionen und Konfigurationsprinzipien bleiben in allen Varianten gleich. Damit wird nicht die Infrastruktur standardisiert, sondern die Integrationsbasis. Standorte können ihre vorhandenen IT- oder OT-Strukturen weiter nutzen, ohne unterschiedliche Integrationslösungen einsetzen zu müssen. Ein Werk mit Windows-Umgebung betreibt die Plattform lokal, während ein anderer Standort sie in seine containerisierte IT-Architektur integriert. In Maschinen oder abgegrenzten Produktionsbereichen übernimmt eine Hardware-Variante die schaltschranknahe Datenanbindung.

So lässt sich strukturelle Fragmentierung reduzieren, ohne gewachsene Strukturen zu verändern. Lifecycle-Management, Sicherheitsvorgaben und Governance-Regeln können konsistenter umgesetzt werden, weil die Plattform überall nach denselben Prinzipien arbeitet. Standardisierung entsteht damit nicht durch eine einheitliche Infrastruktur, sondern durch eine plattformübergreifend konsistente Integrationsarchitektur.

Fazit

Industrielle Datenintegration bedeutet heute mehr als nur reine Konnektivität zwischen Steuerungen, OPC UA und Cloud-Systemen. Sie ist ein zentraler Baustein der IT/OT-Architektur. Die Entscheidung für Windows, Docker oder Hardware sollte sich daher an Organisationsstruktur, Sicherheitsanforderungen und Skalierungszielen orientieren. Eine flexible Deployment-Strategie stellt sicher, dass die Integrationsschicht mit der Infrastruktur wachsen kann, anstatt sie zu begrenzen. Damit wird die Wahl des richtigen Deployment-Modells zu einem strategischen Schritt auf dem Weg zu nachhaltiger und sicherer Digitalisierung in der Produktion.